OAuth 2.0 : Comprendre le protocole d'autorisation moderne

oauth2 sécurité authentification API

Qu’est-ce qu’OAuth 2.0 ?

OAuth 2.0 est une version améliorée du protocole OAuth, conçu pour permettre à des applications tierces d’accéder aux ressources d’un utilisateur sur un autre service, sans partager ses identifiants. Il est largement utilisé pour sécuriser les API et les applications modernes.

Les rôles dans OAuth 2.0

OAuth 2.0 repose sur quatre rôles principaux :

- Propriétaire des ressources (Resource Owner) : L’utilisateur qui possède les données ou les ressources.

- Client : L’application qui demande l’accès aux ressources.

- Serveur de ressources (Resource Server) : Le service qui héberge les ressources protégées (par exemple, une API).

- Serveur d’autorisation (Authorization Server) : Le service qui authentifie l’utilisateur et délivre les jetons d’accès.

Les flux d’autorisation dans OAuth 2.0

OAuth 2.0 propose plusieurs flux d’autorisation adaptés à différents cas d’utilisation. Voici les principaux :

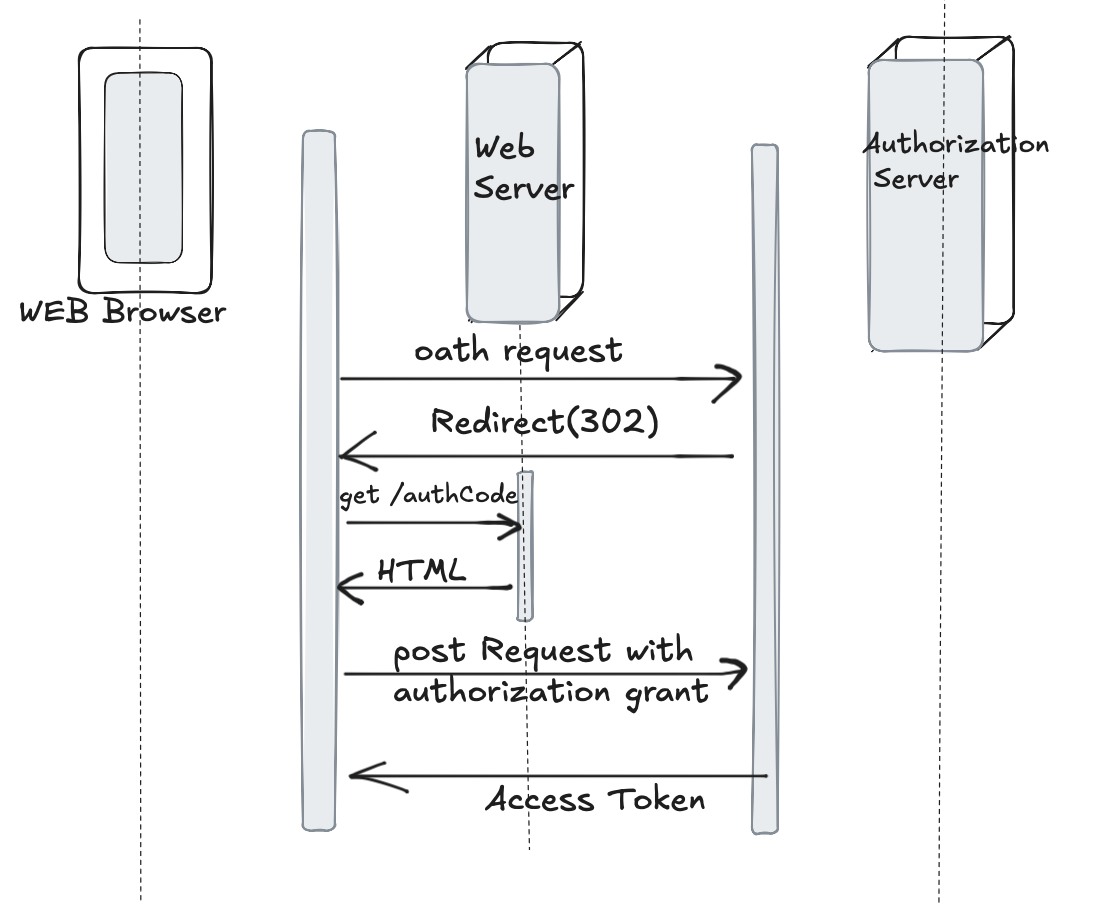

1. Code d’autorisation (Authorization Code Flow)

Ce flux est utilisé par les applications côté serveur. Il offre un haut niveau de sécurité car le jeton d’accès n’est jamais exposé au navigateur.

- L’utilisateur est redirigé vers le serveur d’autorisation pour s’authentifier.

- Un code d’autorisation est renvoyé à l’application.

- L’application échange ce code contre un jeton d’accès.

2. Flux implicite (Implicit Flow)

Ce flux est destiné aux applications côté client (comme les applications JavaScript). Le jeton d’accès est directement renvoyé au client, mais il est moins sécurisé.

3. Flux des identifiants client (Client Credentials Flow)

Ce flux est utilisé pour les communications entre serveurs, où il n’y a pas d’utilisateur final. Le client s’authentifie directement auprès du serveur d’autorisation pour obtenir un jeton.

4. Flux des mots de passe (Resource Owner Password Credentials Flow)

Ce flux permet à l’utilisateur de fournir directement ses identifiants à l’application. Il est rarement utilisé en raison de ses risques de sécurité.

Schéma explicatif

Voici un schéma simplifié du flux d’autorisation par code :

Pourquoi OAuth 2.0 est-il essentiel ?

- Sécurisation des API : OAuth 2.0 est le standard pour protéger les API RESTful.

- Expérience utilisateur fluide : Les utilisateurs peuvent autoriser des applications sans partager leurs mots de passe.

- Flexibilité : Les différents flux permettent de répondre à des besoins variés.

Bonnes pratiques avec OAuth 2.0

- Utilisez HTTPS : Toujours chiffrer les communications pour protéger les jetons.

- Réduisez la portée des jetons : Limitez les permissions accordées aux applications.

- Renouvelez les jetons régulièrement : Utilisez des jetons d’actualisation (refresh tokens) pour prolonger les sessions de manière sécurisée.

Conclusion

OAuth 2.0 est un protocole puissant et flexible qui joue un rôle clé dans la sécurisation des applications modernes. En comprenant ses rôles et ses flux, vous pouvez l’utiliser efficacement pour protéger vos utilisateurs et vos ressources.